Comment espionner un compte Google en ligne

En fait, c'est simple. Cependant, il existe une option qui vous permet d'accéder gratuitement aux données de profil d'autres personnes sans presque aucun effort (et peut-être même de devenir une source de revenus passifs). Cette option programme d'affiliation. Pour obtenir un accès gratuit à l'ensemble des fonctionnalités de l'application, il suffit d'inviter une autre personne à utiliser le programme. Une fois que l'utilisateur invité se sera enregistré et aura acheté un paquet, vous deviendrez vous aussi un utilisateur à part entière de l'application.

La meilleure application pour le suivi des adresses e-mail :

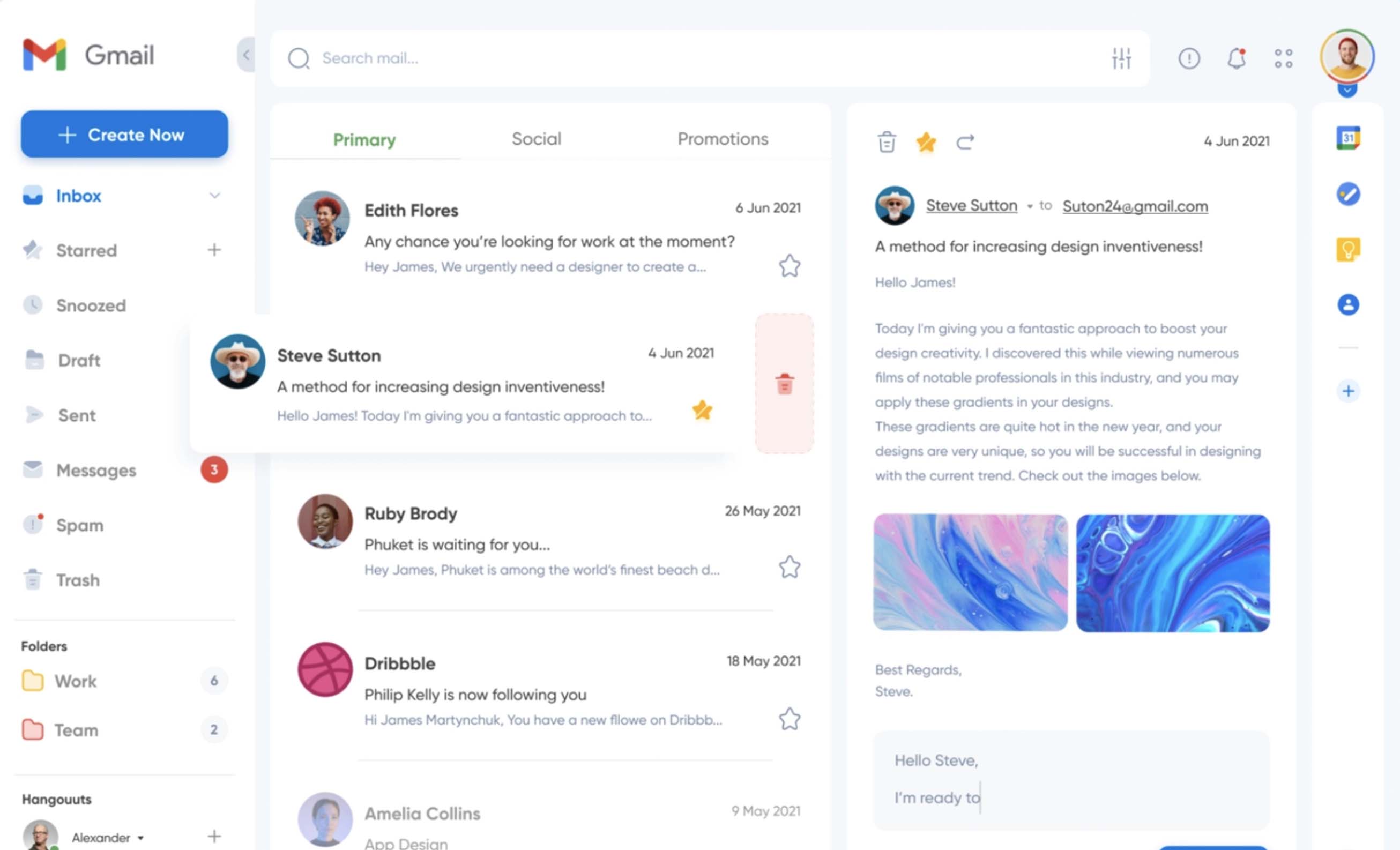

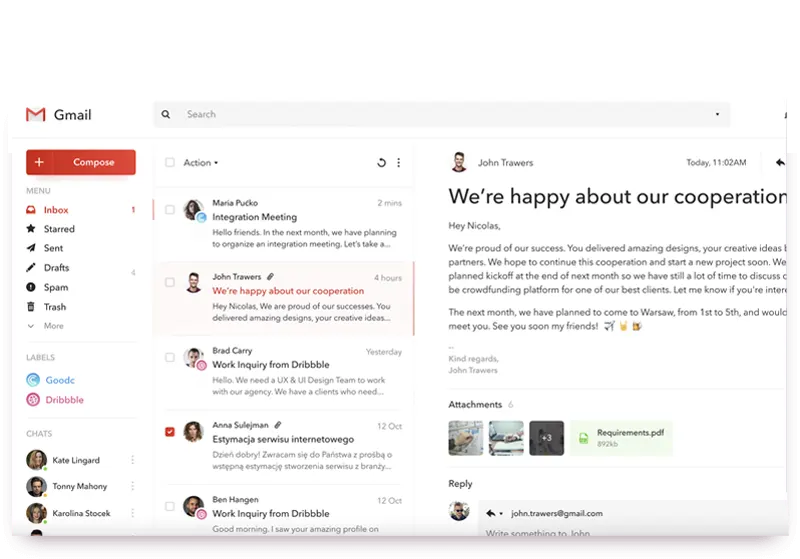

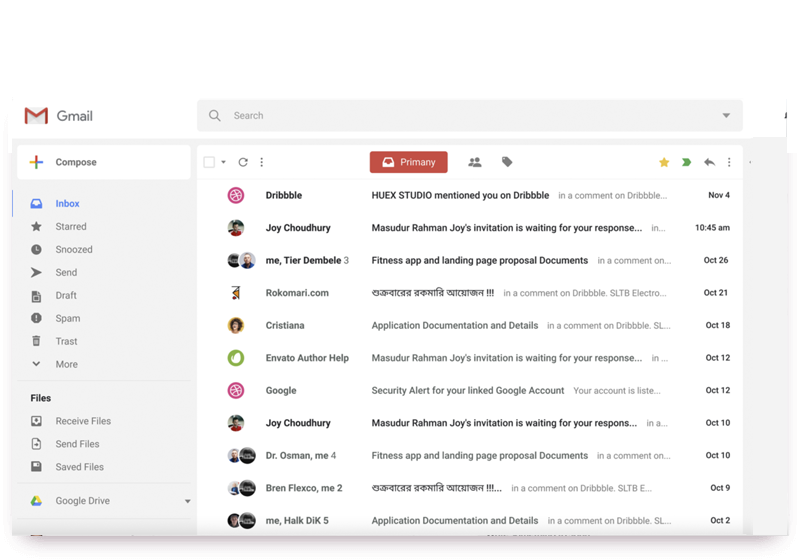

- Consulter les courriels entrants et sortants Si vous voulez savoir à qui ils parlent et ce qu'ils envoient comme textos, vous avez besoin de la meilleure application espionne du marché. Avec Hack-Email™, vous pourrez consulter leurs messages textes, y compris ceux qui ont été envoyés.

- Vérifier leur courrier électronique. Une application espionne dans votre arsenal. Heureusement, il y a Hack-Email™. Elle vous permet de jeter un coup d'œil à leur messagerie afin de voir tous les emails qu'ils ont envoyés et reçus.

- Découvrez leurs photos et leurs vidéos. Cette fonctionnalité permet d'accéder à des contenus que même le propriétaire du compte lui-même ne peut pas consulter - les contenus disparus que l'utilisateur partage par courrier électronique. Avec Hack-Email™, ces contenus peuvent toujours être consultés, quelle que soit la date d'expiration de la disponibilité des médias de l'utilisateur suivi.

Pas besoin de télécharger l'application du téléphone espion

Le programme vous permet d'être toujours au courant de ce qui se passe sur votre compte : il suffit d'activer et de configurer un système de notification. Les notifications peuvent être envoyées en fonction du type d'activité, du moment où elle se produit et de nombreux autres facteurs. Les notifications sont envoyées par l'intermédiaire de votre navigateur ou de votre courrier électronique. L'application détecte instantanément toute nouvelle activité sur le compte et en informe l'utilisateur.